Взлом на каникулах. Часть 3

Предыдущий пост был в тг., можно ознакомиться по ссылке: https://t.me/severtaindev/95

Праздники начинаются не со сладких рождественских конфет и ароматного кофе, а с сурового повтора — попытки уничтожить мой небольшой блог Cybstorm. Чуть раньше, когда я решал вопрос с упавшим сайтом в поиске, я уже заподозрил, что что-то не так. Уж слишком целенаправленно отваливался сайт из конкретных источников.

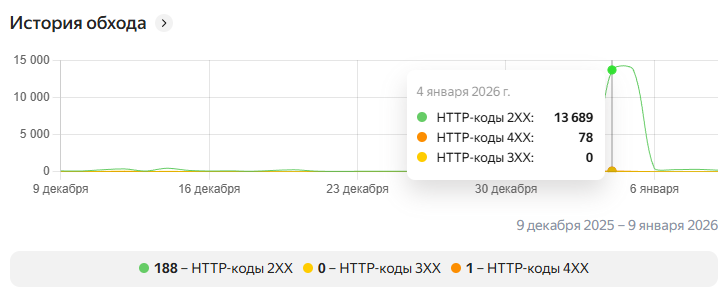

И вот, аккурат когда все отдыхают — наверное, на это и рассчитывал злоумышленник, — 5 и 6 числа на сайте было заиндексировано сразу по пять тысяч новых страниц. Яндекс и Google обрушились на сайт в поисках новых разделов, выбрасывая нормальные страницы и заглатывая фишинговые, жадно проглатывая их индексацией.

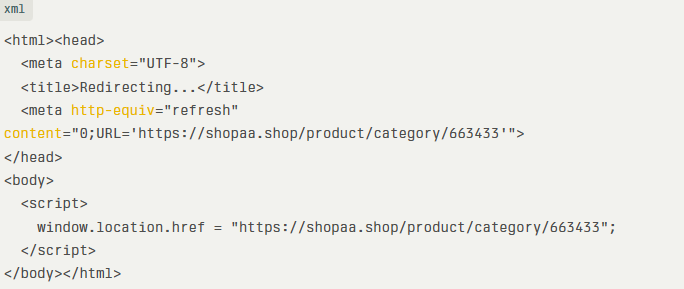

Структура подставных страниц была однотипной: внедрённый JS-редирект в кэше, замаскированный под легитимный трафик.

Пример содержимого:

К счастью, я был готов к этому — активно мониторил работу серверов студии. Сказать, что испугался — ничего не сказать. Первая мысль была о том, что уязвимость где-то в самом сайте, в кастомном PHP-движке. Но, к счастью, с сайтом всё оказалось в порядке. А вот взлом быстро проявился и на других проектах, лежавших на VDS.

Логичный вывод — взлом был на уровень выше.

Через Nginx я быстро перекрыл страницы, которые словно корм скармливались прожорливым ботам ГуглоЯндекса.

Дальше начался разбор. От проверки каждого файла на проекте до обновления программного обеспечения. Ошибка, как и предполагалось, тянулась с CloudPanel, но не была конкретно в нём.

Взлому подвергся именно компонент PageSpeed, куда, с помощью манипуляций, был подброшен поддельный кэш, отдающий ложные страницы поисковикам. То есть сайты работали исправно и без сбоев, но отдельные URL возвращали поддельный контент. Было видно, что это временный кэш — PageSpeed со временем отбрасывал эти страницы, но толку мало, если они уже были скормлены индексаторам.

В итоге проблему устранил, временно полностью отключив компонент.

Разумеется, хитрая манипуляция нанесла вред поисковому трафику, но на работу проектов и целостность данных не повлияла. Скорее это был гадкий трюк, чтобы подзаработать за счёт позиций чужого сайта. Хотя приятного, понятно, мало.

Взломы становятся всё чаще и хитрее, а вопрос безопасности сайтов стоит остро как никогда.

Не забывайте о файловой гигиене и регулярных обновлениях компонентов — благо сообщество активно прикрывает актуальные уязвимости.

Считаете пост полезным? Поделитесь им в соц сетях:

Читайте также: